Security

Holenderska Policja Rozbija Siatkę Przestępczą Związaną z Info-Stealerami RedLine i MetaStealer w Operacji Magnus

Holenderska Policja Narodowa, przy współpracy z międzynarodowymi partnerami, ogłosiła rozbicie infrastruktury, która napędzała dwa złośliwe oprogramowania służące do kradzieży informacji,...

Podejście Sherlocka Holmesa do Cyberbezpieczeństwa: Eliminacja Niemożliwego dzięki Walidacji Zagrożeń

Sherlock Holmes jest postacią, która zyskała sławę dzięki swojej zdolności do analizy ogromnych ilości informacji, eliminując te nieistotne i docierając...

Naukowcy Odkrywają Luki w Modelach Sztucznej Inteligencji i Uczenia Maszynowego Open Source

W ostatnim czasie ujawniono ponad trzy tuziny luk w zabezpieczeniach dotyczących otwarto-źródłowych modeli sztucznej inteligencji (AI) i uczenia maszynowego (ML),...

Luka w zabezpieczeniach OPA od Styra naraża skróty NTLM na zdalne ataki

Niedawno odkryta i załatana luka w Open Policy Agent (OPA) firmy Styra mogła prowadzić do wycieku skrótów NTLM (New Technology...

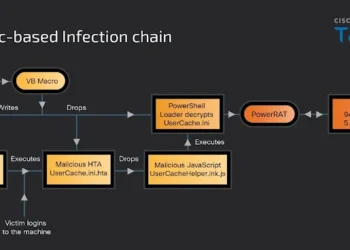

„Framework Gophish wykorzystywany w kampaniach phishingowych do rozprzestrzeniania zdalnych trojanów”

Nowa kampania phishingowa, której celem są użytkownicy rosyjskojęzyczni, wzbudza zaniepokojenie ekspertów ds. bezpieczeństwa. Atakujący wykorzystują otwartoźródłowy zestaw narzędzi phishingowych Gophish,...

Grupy ransomware wykorzystują popularność LockBit do zastraszania ofiar w najnowszych atakach

W ostatnim czasie zaobserwowano, że cyberprzestępcy coraz częściej wykorzystują funkcję Amazon S3 Transfer Acceleration w atakach typu ransomware, aby szybciej...

Czy Uważasz, że Jesteś Bezpieczny? 49% Firm Nie Docenia Ryzyk Związanych z SaaS

Zaskakujące może być odkrycie, że aż 34% specjalistów ds. bezpieczeństwa nie ma pełnej świadomości, ile aplikacji SaaS (Software as a...

Naukowcy Odkrywają Metodę „Zwodniczej Przyjemności” na Ominięcie Ograniczeń Modeli Sztucznej Inteligencji

Badacze zajmujący się cyberbezpieczeństwem odkryli nową technikę ataku, która może zostać wykorzystana do jailbreakingu dużych modeli językowych (LLM) w trakcie...

CISA Ostrzega przed Aktywnym Wykorzystywaniem Luki w Oprogramowaniu Microsoft SharePoint (CVE-2024-38094)

Nowa luka wysokiego ryzyka w Microsoft SharePoint została dodana do katalogu znanych podatności wykorzystywanych przez cyberprzestępców. Agencja Cyberbezpieczeństwa i Infrastruktury...

Raport Permiso o Bezpieczeństwie Tożsamości 2024: Nadchodzi Przełom w Ochronie Tożsamości

W dzisiejszych czasach, bezpieczeństwo tożsamości staje się kluczowym zagadnieniem w obliczu rosnącej liczby incydentów, które dotykają takie firmy jak Microsoft,...